Allgemein:

Verwenden Sie einen CSRF-Schutz für Login- und Logout-Formulare.

Für den Webseitennutzer:

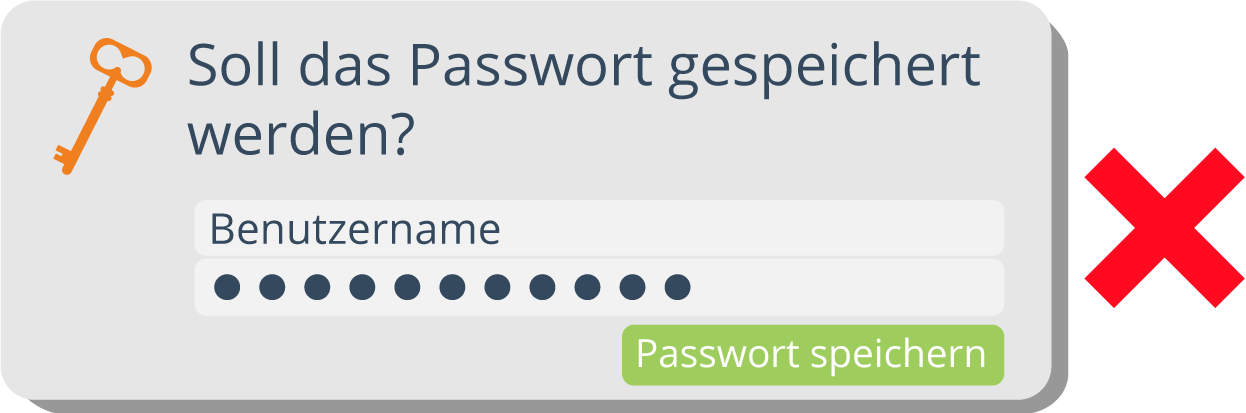

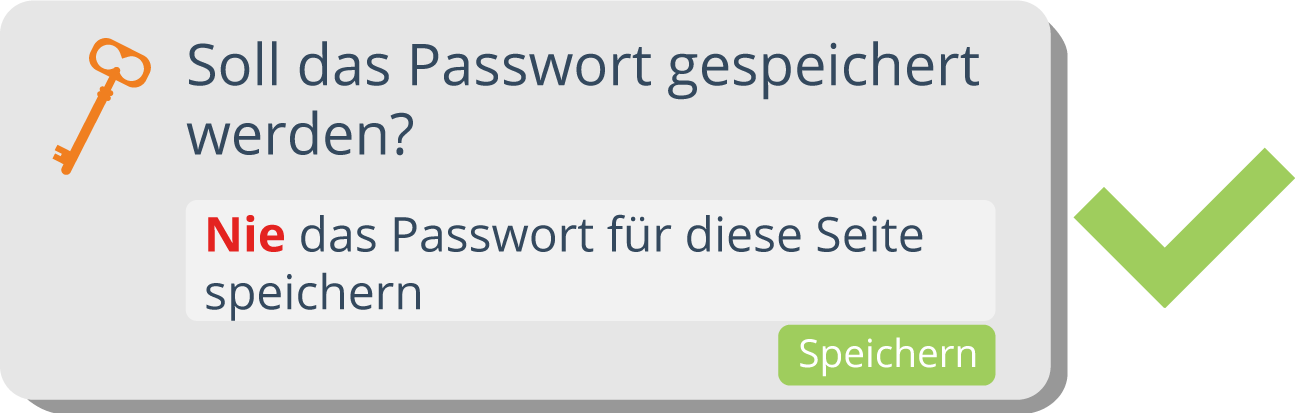

Keine Anmeldeinformationen im Webbrowser speichern.

Den Logout nicht vergessen, wenn die Sitzung beendet ist.

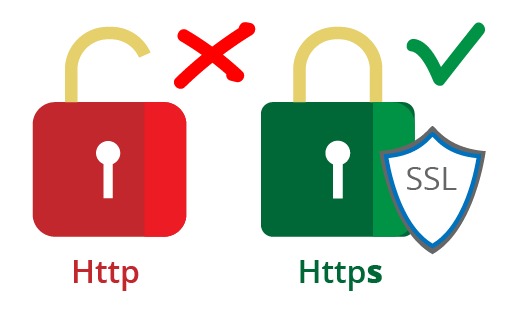

Auf die Sicherheit der Verbindung achten.

Für den Webseitenbetreiber:

Benutzen Sie für die Parameterübergabe POST statt GET (Schließt eine direkte Ausnutzung von Links für eine Attacke aus, da POST-Anfragen umfangreicher sind und nicht so leicht ausnutzbar wie GET-Anfragen sind.)

Weder Firewall noch Sicherheitszertifikate können diese Attacke verhindern; Um Formulare zu sichern, sollten besserdynamische Formularschlüssel implementiert werden, anhand der, die zugehörige Sitzung validiert werden kann. Mit jeder Anfrage sollte dann ein eigener, zufällig erzeugter und beschränkt gültiger Formularschlüssel gesendet werden.

Setzen Sie bei wichtigen Funktionen eine Captcha-Abfrage ein. Dadurch büßt die Webseite zwar etwas an ihrer Benutzerfreundlichkeit und Barrierefreiheit ein, aber es baut eine größere Hürde auf, Opfer einer CSRF-Attacke zu werden.

Versehen Sie jedes Formular mit einem zufällig erzeugten und nur einmal gültigen Token (z. B. so eine Art TAN-Nummer wie sie beim Online-Banking verwendet wird). Auf diese Weise wird bei jeder Anfrage zum Server ein Token generiert, um die Authentizität des Benutzers zu validieren. So können Angreifer keine präparierten Requests (= Anfragen) ausnutzen.

Hinweise zur ersten Hilfe

Interview Chaos Computer Club (2017):

Folgen abschätzen, was ein Angreifer mit dieser Attacke tun kann (z. B. je nach Attacke ist möglich: nur „Posting gelöscht“ bis hin zu „Sie besitzen jetzt die Amazon-Cloud.“)“

Fragen Sie: „Was hat das System für Zugriffsrechte und was kann es auslösen. Zeigen Sie es gegebenenfalls bei der Polizei an.“

Watch-Party

Session wird geladen ...

Viewer: 0