Als Exploits (engl. Exploit = ausnutzen, ausbeuten) wird eine bestimmte Art von Schadprogrammen (Malware) bezeichnet. Diese zielen darauf ab, Sicherheitslücken in Programmen zu entdecken und auszunutzen. Exploits sind eine Art Infizierungsmethode, mit der Daten oder Codes in Systeme eingeschleust werden. Häufig werden Programme wie verschiedene Browser, Java, Microsoft Office oder Flash von derartigen Schadprogrammen angegriffen.

Exploits können auf verschiedene Arten auf die Nutzerrechner gelangen. Zum einen kann ein Exploit durch den Besuch einer Internetseite eindringen, auf der ein schädlicher Exploit-Code eingebettet ist. Zum anderen kann der schädliche Exploit-Code auch beim Öffnen einer Datei eingeschleust werden. Exploits werden häufig durch Phishing- oder Spam-Mails verbreitet.

Ziele von Exploit-Angriffen sind zum Beispiel:

Das Ausspähen persönlicher Daten.

Das Ausspähen persönlicher Daten. Die Integration des Rechners in ein Botnetz.

Die Integration des Rechners in ein Botnetz. Die Integration von Ransomware, wobei Daten des Rechners verschlüsselt werden und Angreifer eine Lösegeldforderung für die Entschlüsselung der Daten stellen.

Die Integration von Ransomware, wobei Daten des Rechners verschlüsselt werden und Angreifer eine Lösegeldforderung für die Entschlüsselung der Daten stellen. Das Ausführen von DDOS-Attacken.

Das Ausführen von DDOS-Attacken. Das Versenden von Spam-Mails.

Das Versenden von Spam-Mails.Exploit Kits (Kit = Werkzeug, Ausrüstung) sind Pakete von Exploits. Diese erlauben es, ein angegriffenes System auf mehrere Sicherheitslücken zu prüfen. Je nach entdeckter Sicherheitslücke wird das jeweilige Exploit ausgeführt. Im Englischen sind Exploit Kits auch unter den Begriffen Infection Kit, Crimeware Kit, Malware Toolkitoder DIY Attack Kit bekannt. Letztere Bezeichnung deutet auf die einfache Anwendbarkeit hin, die es auch weniger technikaffinen Angreifern erlaubt, eine Attacke mithilfe eines Exploit Kits zu starten.

Exploit Kits enthalten in der Regel folgende Elemente:

Darstellung eines Exploit Kits am Beispiel "Blackhole".

Ein Exploit Kit bekommt durch Anklicken einer manipulierten Seite, eines Links in einer E-Mail oder Fotos im Hintergrund, also für das Opfer unsichtbar, Zugriff auf Informationen wie genutzte Programme und deren Version.

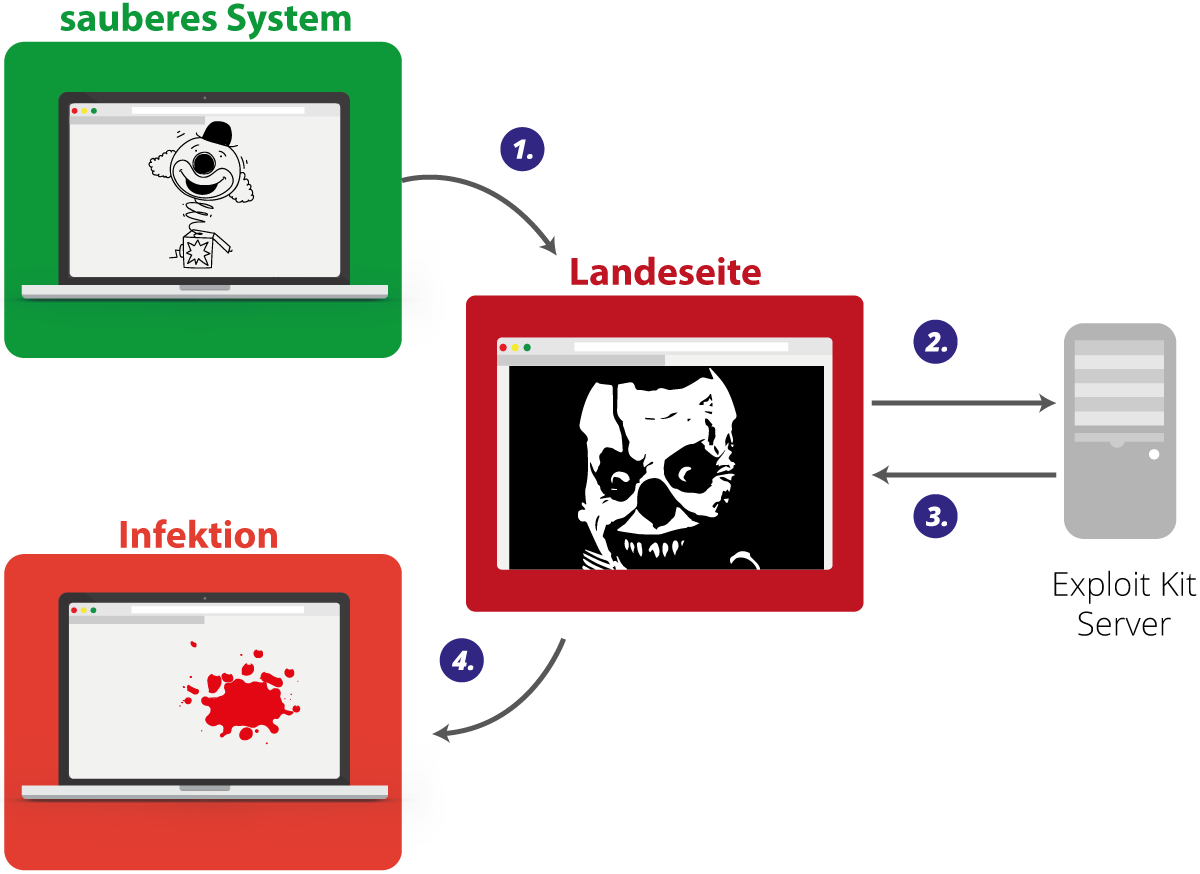

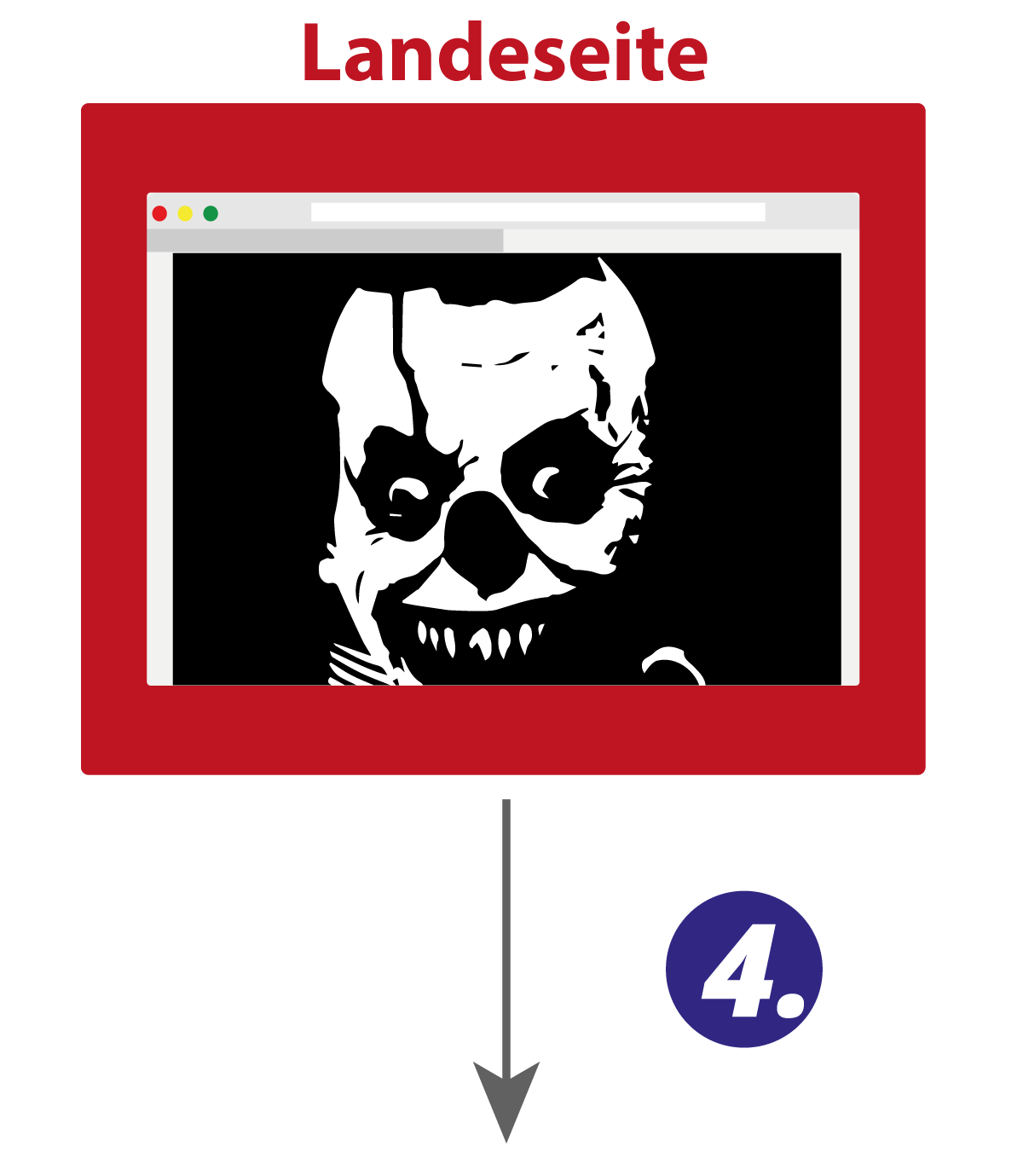

Der detailliertere Ablauf der Infektion verläuft in vier Schritten

- Der Nutzer geht auf eine bestimmte Webseite oder klickt auf eine infizierte Spam-Nachricht und wird zu einer präparierten Webseite, auch Landeseite oder Landing Page genannt, weitergeleitet. Auf der Landeseite werden Daten vom Nutzer gesammelt, wie z. B. verwendete Browser-Version und dann

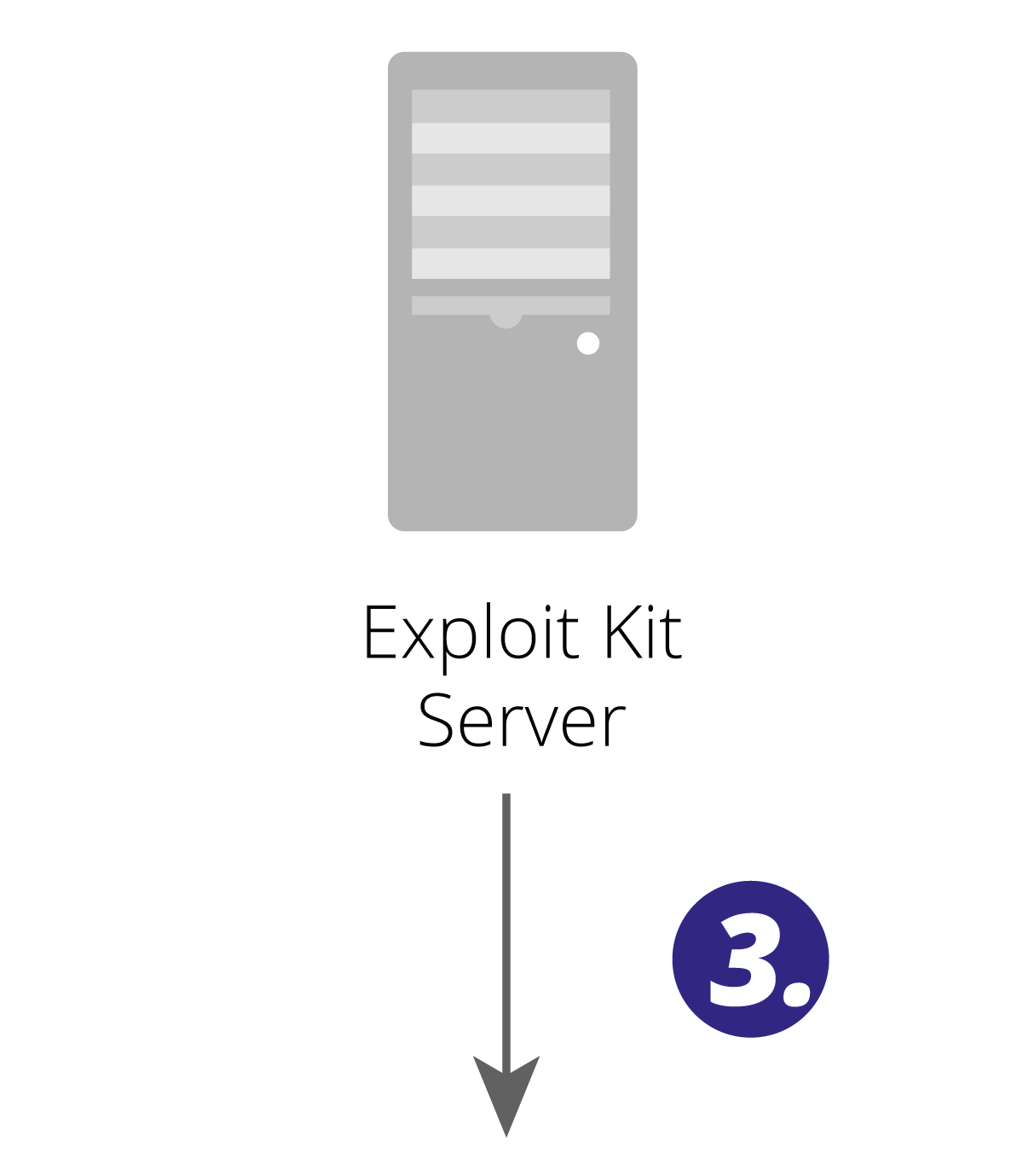

- an den vom Exploit Kit verwendeten Server übermittelt.

- Der Server sendet und liefert das entsprechende Kit an die Landeseite zurück, die entsprechend aktiv werden kann und

- das System des Nutzers infiziert.

Abb. 2: Infektionsverlauf durch ein Exploit Kit

Verschiedene Eigenschaften machen Exploit Kits sehr gefährlich. Zum einen wird vom Angreifer kein technisches Fachwissen vorausgesetzt, um eine Attacke zu starten. Zum anderen benutzen Exploit Kits Schwachstellen oft genutzter Webseiten und Programme. Dabei finden sie dort auch Schwachstellen, die selbst den Entwicklern unbekannt sind und für die daher noch keine Gegenmaßnahmen entwickelt wurden („Zero-Day Attacken“).

Verschiedene Eigenschaften machen Exploit Kits sehr gefährlich. Zum einen wird vom Angreifer kein technisches Fachwissen vorausgesetzt, um eine Attacke zu starten. Zum anderen benutzen Exploit Kits Schwachstellen oft genutzter Webseiten und Programme. Dabei finden sie dort auch Schwachstellen, die selbst den Entwicklern unbekannt sind und für die daher noch keine Gegenmaßnahmen entwickelt wurden („Zero-Day Attacken“).

CloseHauptsächlich werden Exploit Kits verwendet, um Malware (Schadsoftware) zu installieren. Zusätzlich zum Exploit Kit gibt es auch Software, die Interfaces beinhaltet, die anzeigen, welche Informationen bearbeitet werden und geben Statistiken darüber wieder.

Eine Unterform der Exploit Kits stellt die Browser Extension Exploitation dar, welche Browsererweiterungen, wie z.B. Plug-ins, verwendet, um an sensible Informationen der Nutzer zu gelangen.

Im Internet stehen ganze Programmiergerüste (Frameworks) zur Verfügung, die dem Hacker helfen, seine Opfer über die Browsererweiterungen zu überwachen, Bildschirmfotos (Screenshots) zu erstellen, JavaScript ( XSS- Attacke) auf den Tabs auszuführen, Browserverläufe zu manipulieren und Cookies einzusehen und zu schreiben. Dies geschieht dabei automatisiert. Beispielsweise wird ein Screenshot erstellt, wenn der Nutzer auf einer halblegalen Seite unterwegs ist, um ihn z. B. später zu erpressen.

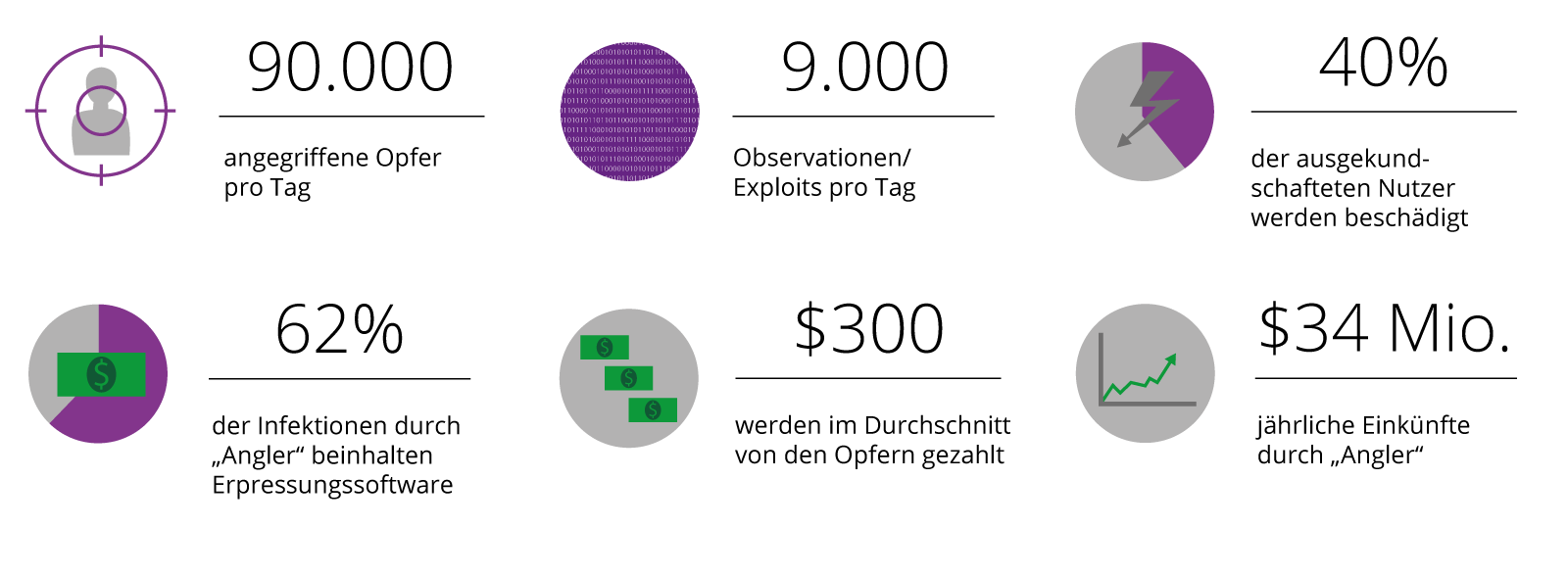

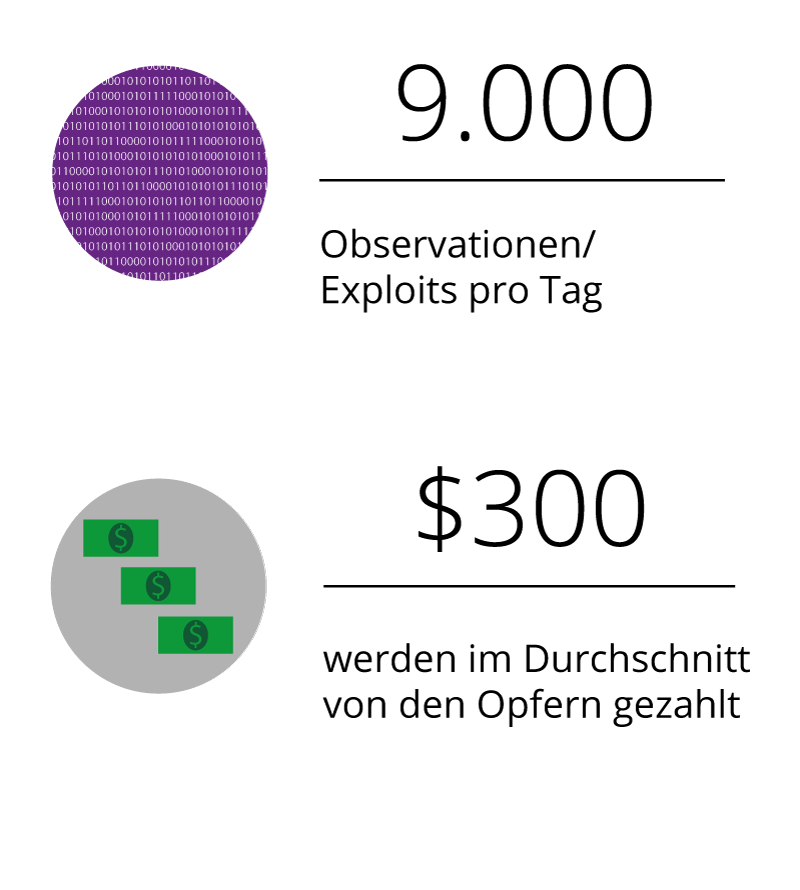

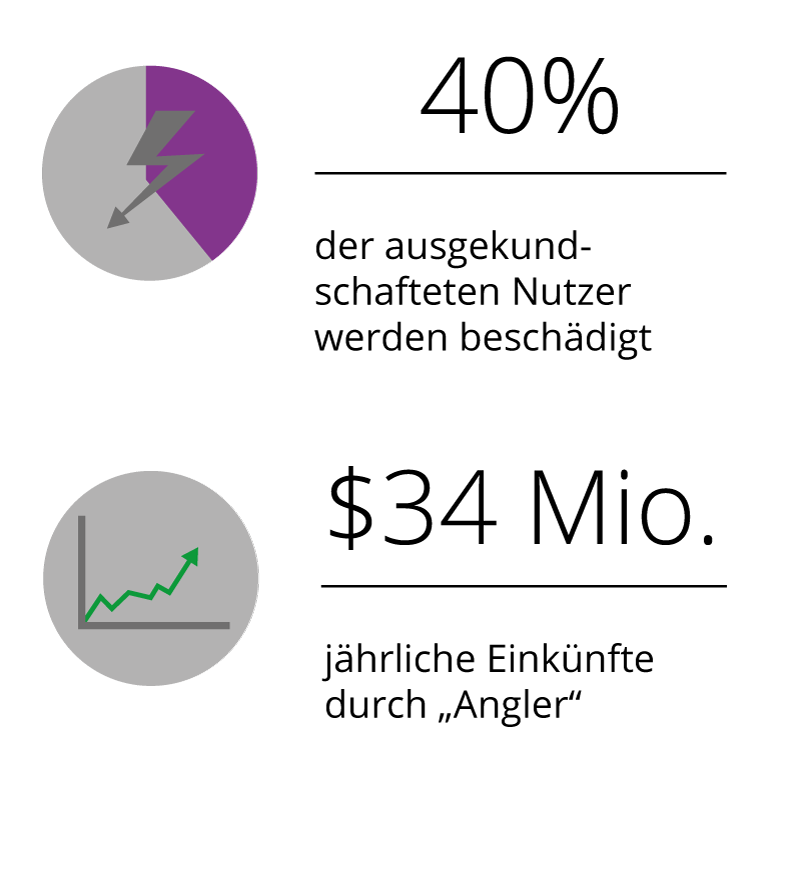

Abb. 3: Einige Fakten zu Exploit Kits

Fakten Fakten Fakten

- 70%, der im vierten Quartal 2016 veröffentlichten Exploit Kits kamen aus Russland, China und Brasilien,

- Ein Basic Kit ist schon ab ca. 500 Dollar / Monat erhältlich, Lizenzen für weiter entwickeltere Exploit Kits kosten ca. 10,000$ / Monat,

- Schwachstellen nach Objekten: Browser 48%, Android 24%, Microsoft Office 14%, Java 7%, Adobe Flash Player 6%, Adobe Reader 1%,

- Exploit Kits sind ein beliebtes Werkzeug, da sie ohne Programmierfähigkeiten oder technische Vorkenntnisse anwendbar sind,

- Das Exploit Kit "Blackhole" war bis 2013 das meist genutzte Exploit Kit. Nach der Festnahme des Entwicklers, der unter dem Decknamen Paunch agierte, begann der Aufstieg von "Magnitude",

- Der aktuelle Spitzenreiter der Exploit Kits ist "Angler".

Watch-Party

Session wird geladen ...

Viewer: 0