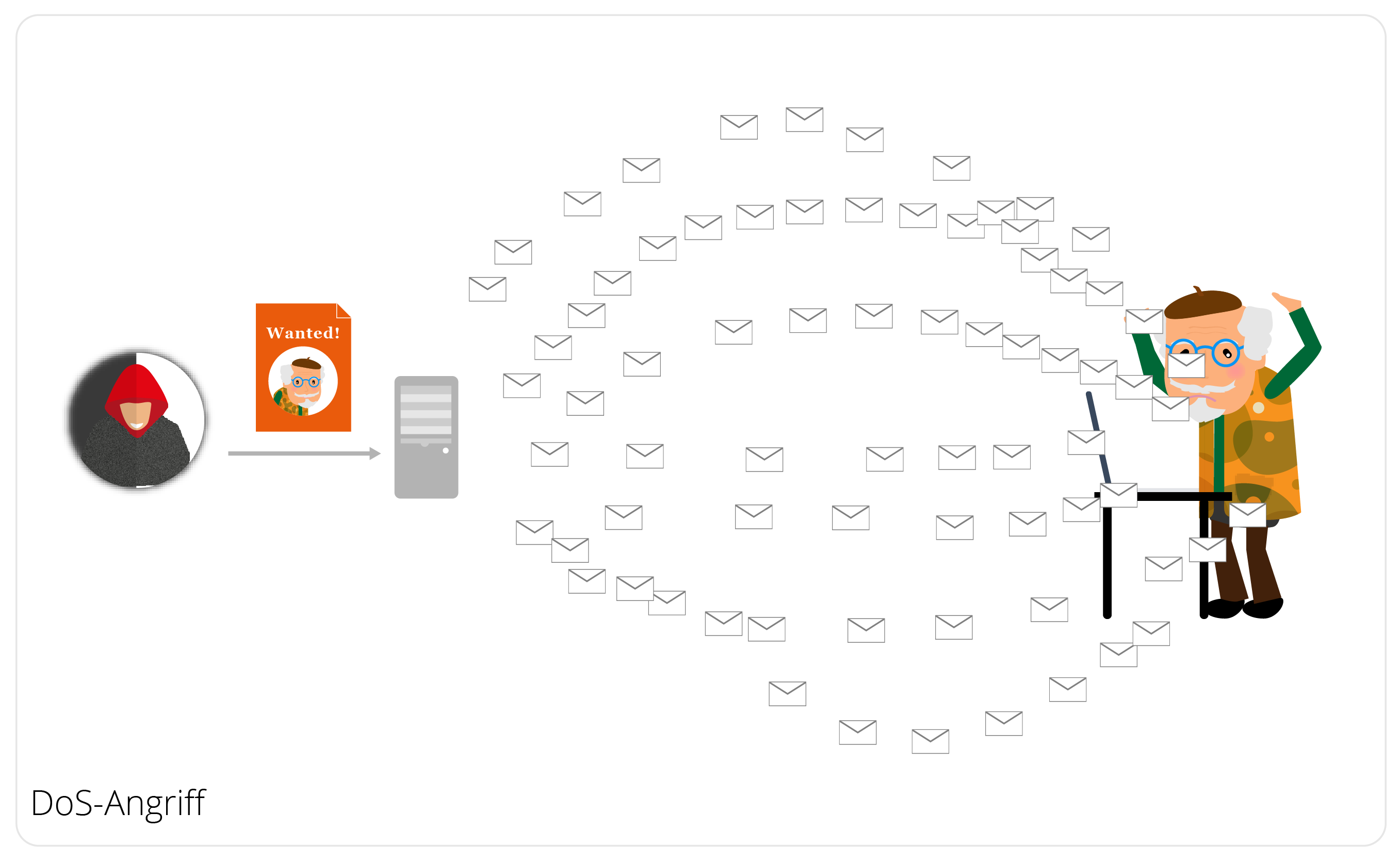

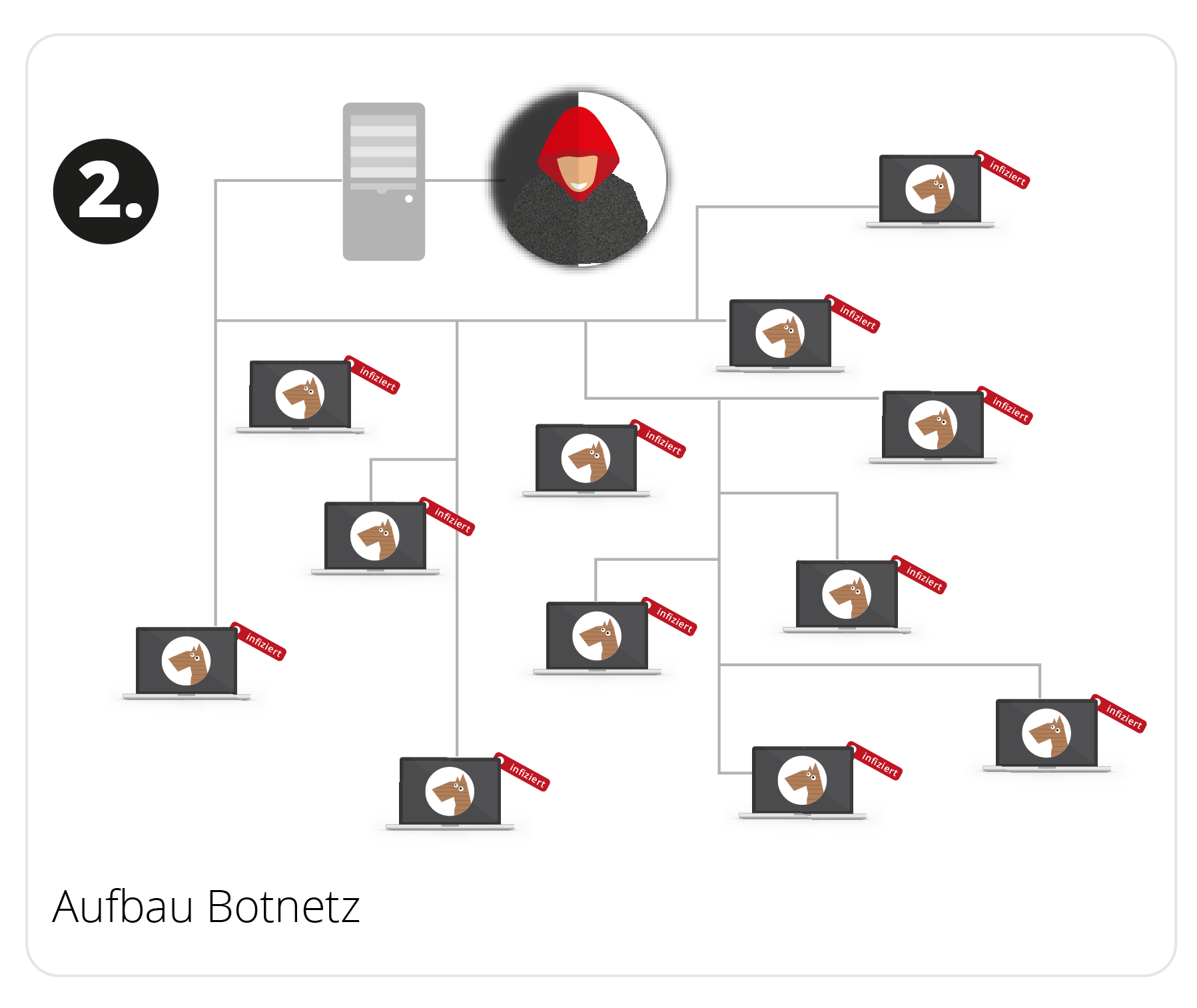

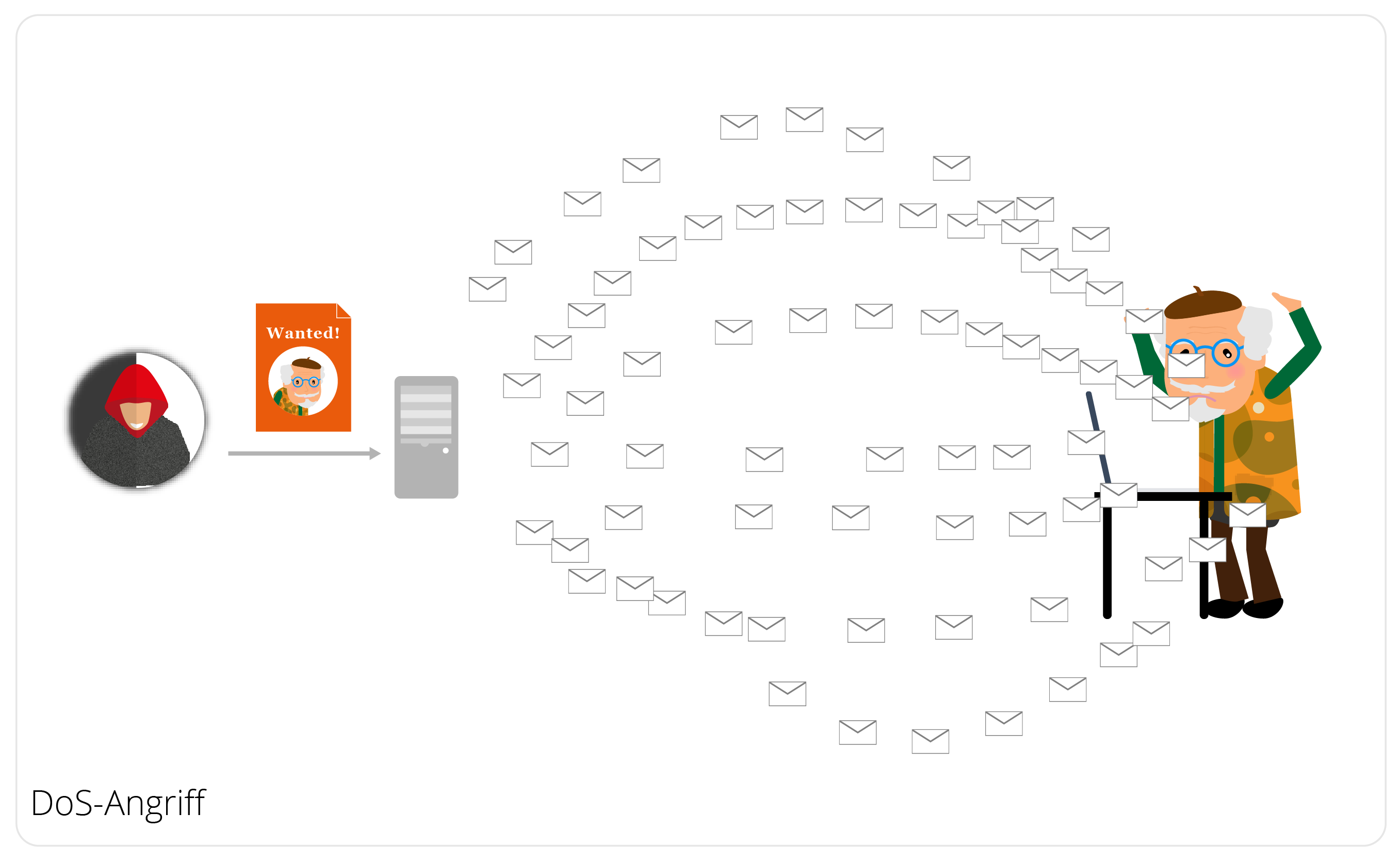

Verteilte Verweigerung des Dienstes (engl. Distributed Denial of Service-Attacken - DDoS) ist ein Angriff bei dem in kürzester Zeit massenhaft Anfragen verschickt werden. Dabei wird der Ziel-Server lahmgelegt, da dieser die große Anzahl an Anfragen nicht mehr bewerkstelligen kann.

DDoS-Angriffe richten sich gegen die Verfügbarkeit von Internetdiensten, Webseiten, einzelner Systeme oder ganzer Netzwerke.

Vorgehen bei DDoSDie Nichtverfügbarkeit von Diensten wird „Denial of Service“ (Verweigerung des Dienstes) genannt und wird i. d. R. durch eine Überlastung einzelner Komponenten der IT-Infrastruktur hervorgerufen. Bei einer Attacke geschieht diese Überlastung mutwillig.

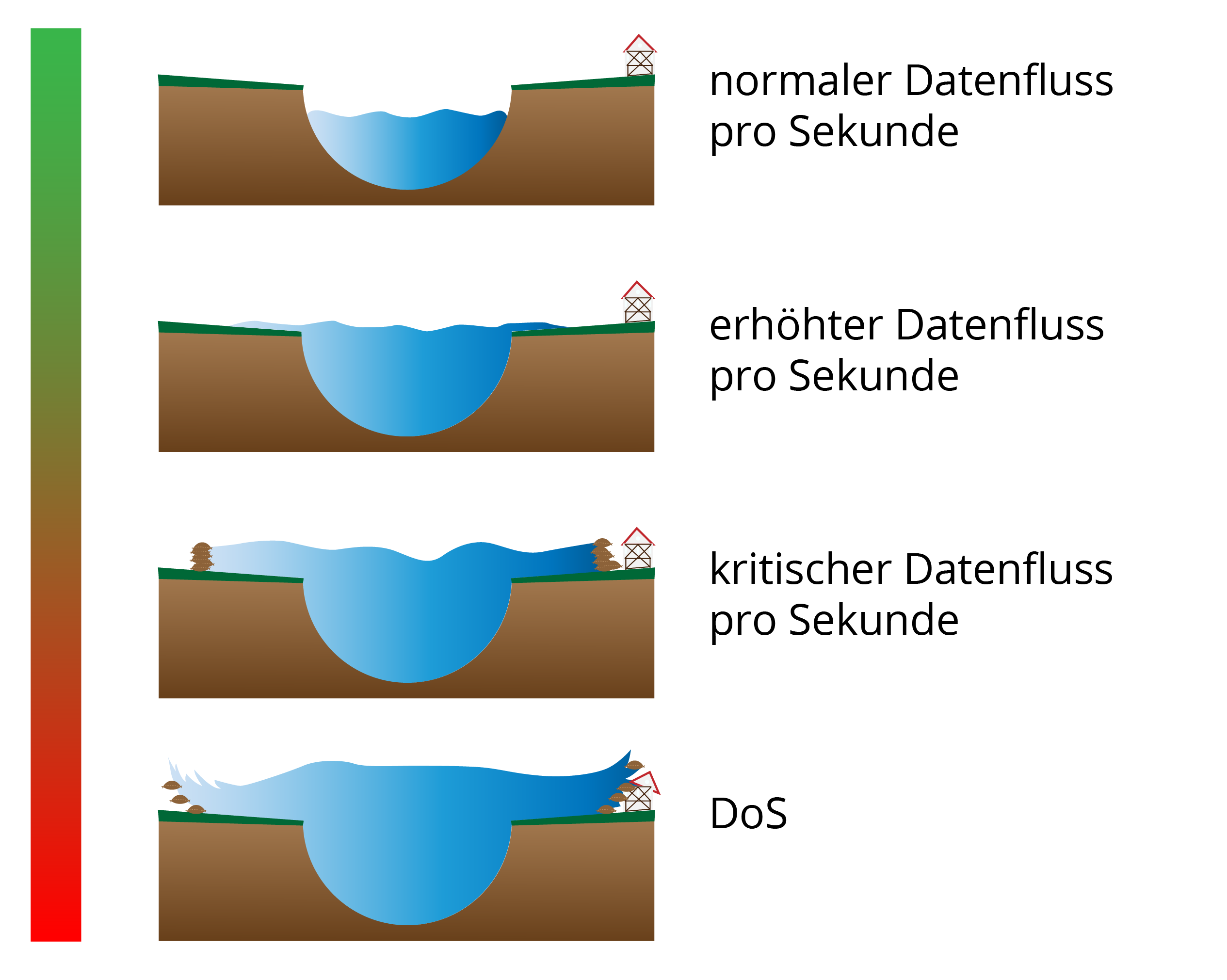

Hierbei werden mehr Anfragen an ein System gerichtet als es beantworten kann. So wird zum Beispiel ein System, dessen Verarbeitungsumfang 1000 Anfragen pro Sekunde beträgt, überlastet, wenn die Anzahl der Anfragen über 1000 pro Sekunde liegt.

Abb. 2: Veranschaulichung eines DDoS-Angriffs

Auf diese Weise können Netzwerkgeräte, Betriebssysteme oder Serverdienste so beansprucht werden, dass reguläre Anfragen nur noch verzögert oder gar nicht mehr beantwortet werden können. Der Dienst wird verweigert.

Abb. 2: Veranschaulichung eines DDoS-Angriffs

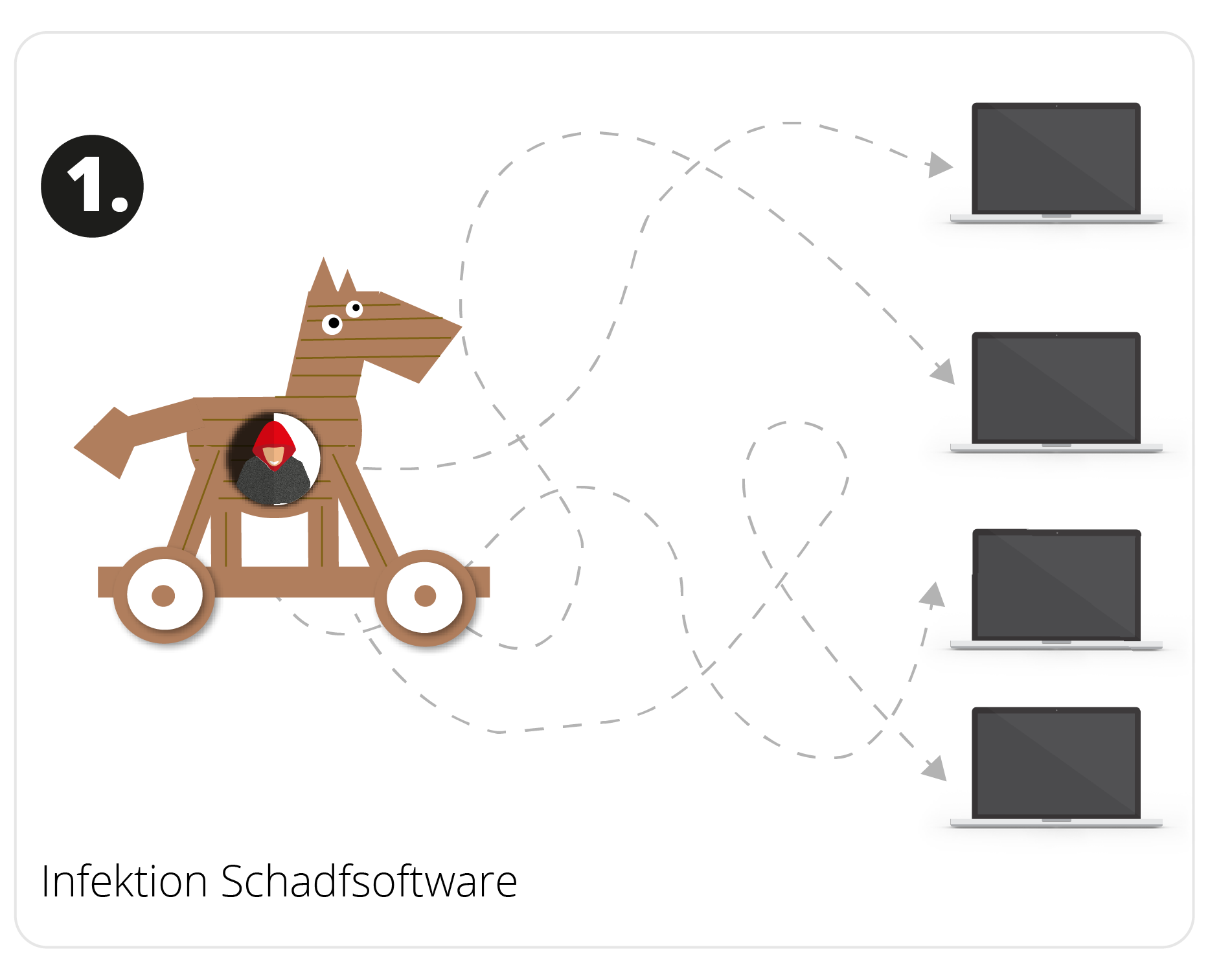

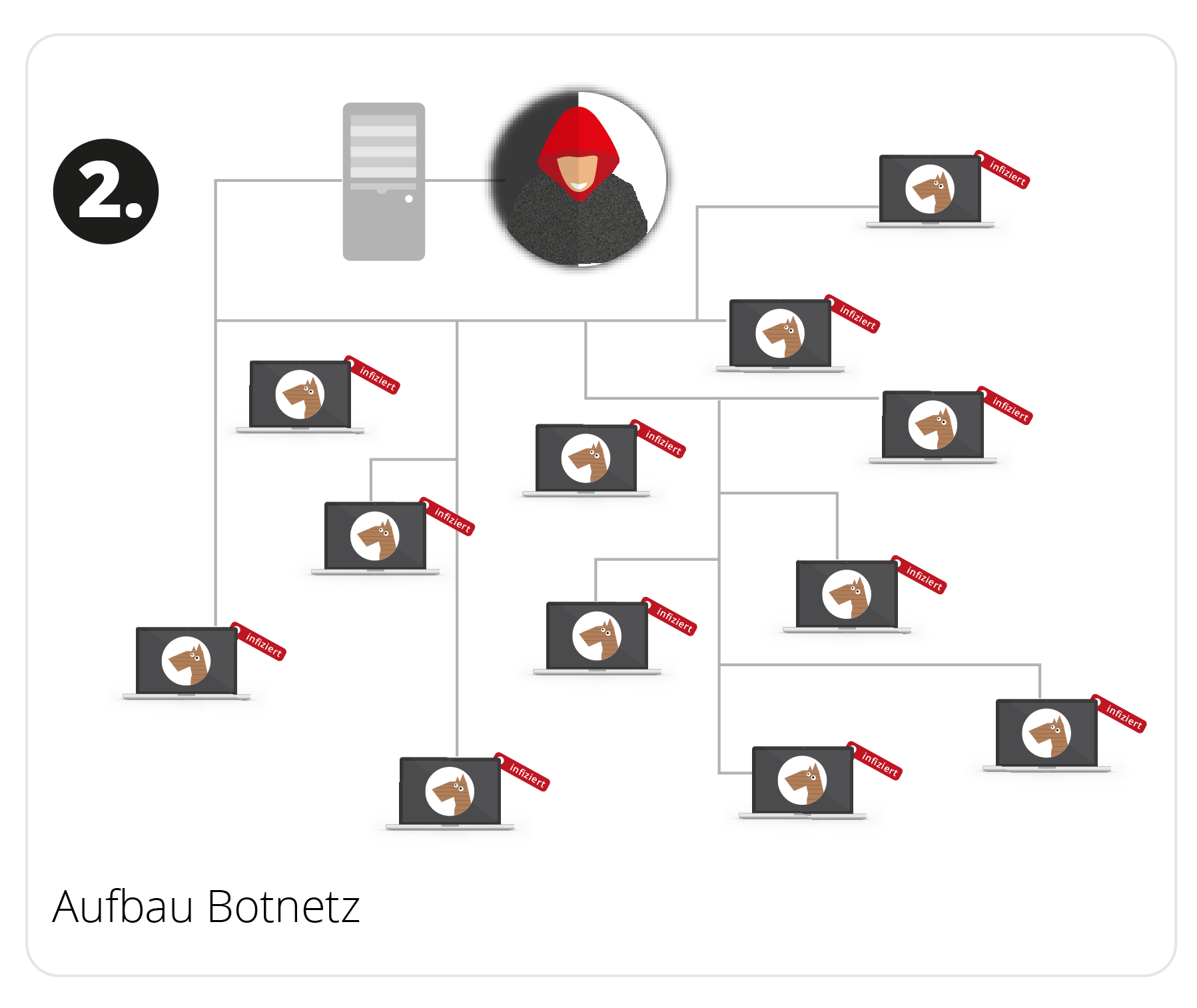

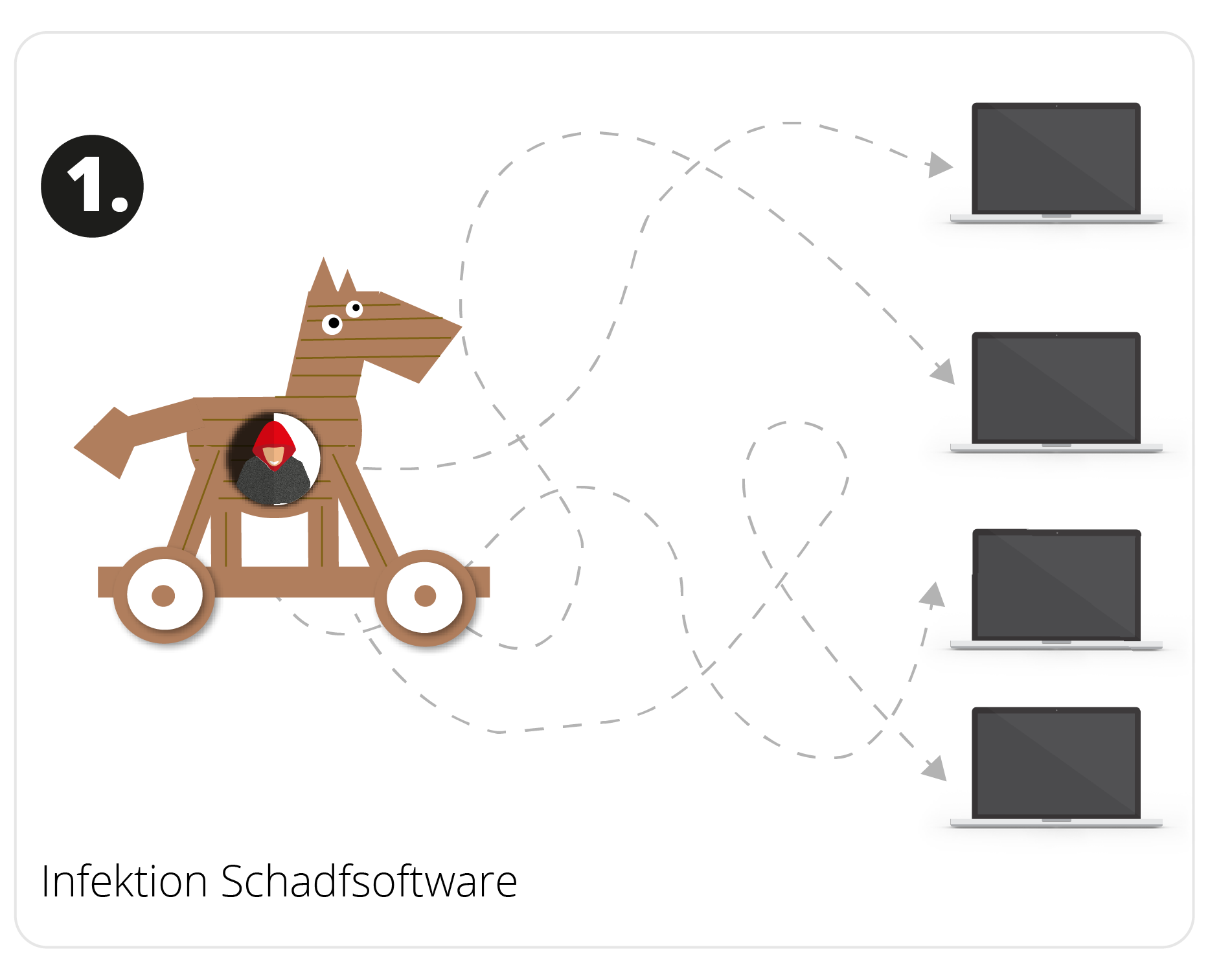

Besonders effektiv sind solche Attacken, wenn ein System von mehreren Rechnern oder Servern parallel und gleichzeitig mit Anfragen konfrontiert wird. Hierbei wird dann von verteilten DoS-, also DDoS (D= Distributed = verteilt; Distributed Denial of Service)- Angriffen gesprochen, die sich auf umfangreiche Botnetze stützen (Bot = Roboter; Botnetze = Zusammenschluss mehrerer Computer).

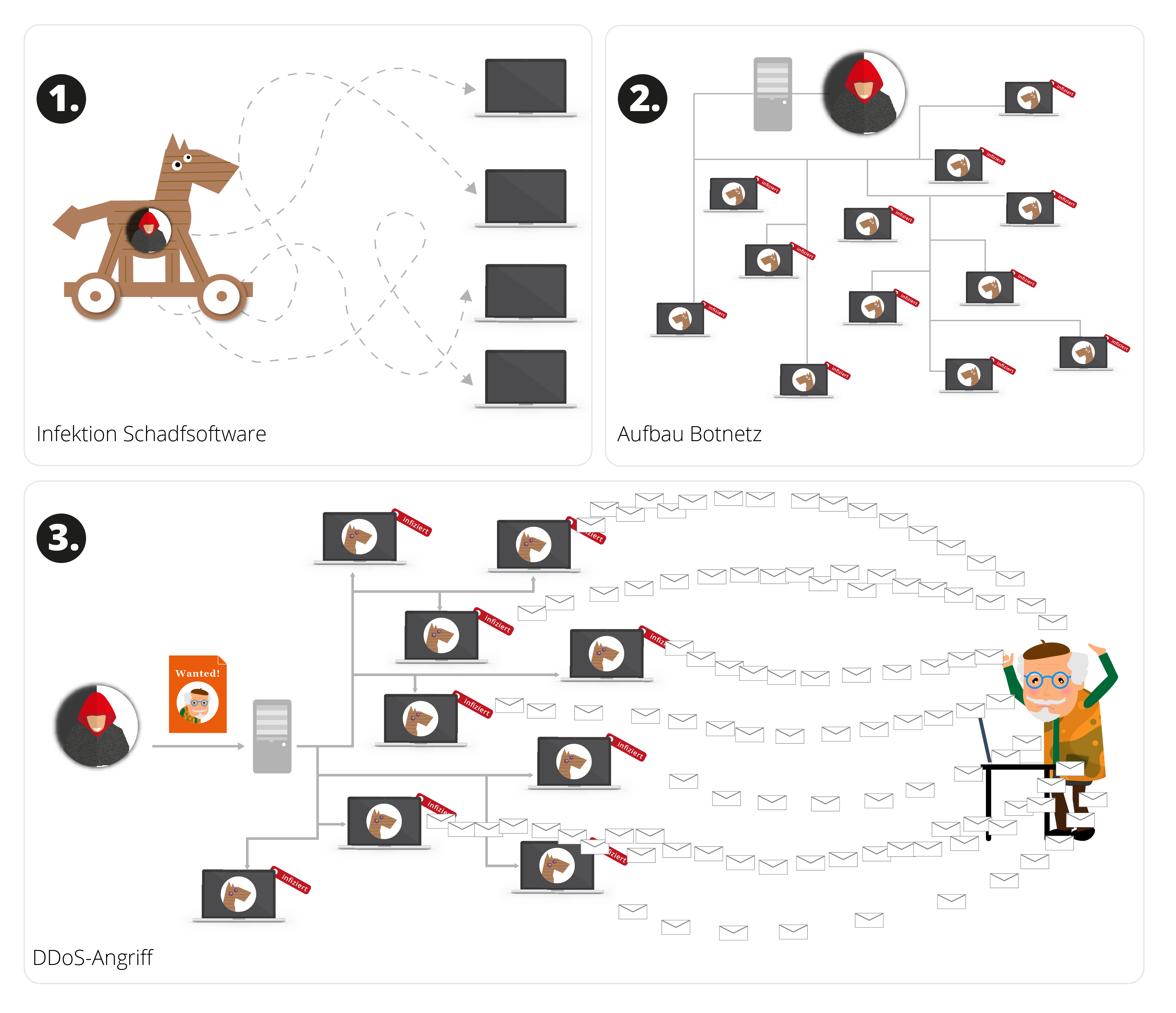

Neben dem verabredeten Zusammenschluss können Hacker aber auch zuvor weltweit Rechner infizieren und sie wie eine virtuelle Armee gezielt fernsteuern. Die okkupierten Rechner können sogar an andere Interessenten weitervermietet werden. So können Kriminelle z. B. Nutzungsrechte von infizierten Rechnern kaufen und ihren Angriff starten. Auf diese Weise kann der Ursprung der Attacke nur schwer zurückverfolgt werden. DoS- und DDoS-Attacken zielen weniger darauf ab, ein System zu infiltrieren, wie das bei anderen Attacken der Fall ist, können aber Bestandteil eines größeren Angriffsplans sein (kann z. B. zur Ablenkung dienen, um an anderer Stelle das System anzugreifen).